Госспецсвязи утвердил план инвентаризации критической инфраструктуры в стране, провайдеры заволновались

Администрация Госспецсвязи утвердила “Методические рекомендации по категоризации объектов критической инфраструктуры", которые будут использоваться уполномоченными органами государственной власти для идентификации и категоризации объектов критической инфраструктуры.

В то же время и интернет-провайдеры, о чем писал уже InternetUA, должны за счет пользователей определить свою критическую информационную инфраструктуру. Они должны провести идентификацию своих объектов и определить, какие из них необходимы для обеспечения непрерывного и устойчивого функционирования объекта критической инфраструктуры с точки зрения предоставления им основных услуг, и провести оценку их критичности.

Методические рекомендации Госспецсвязи разработаны во исполнение требований статьи 6 Закона Украины «Об основных принципах обеспечения кибербезопасности Украины» и пункта 5 Методики категоризации объектов критической инфраструктуры, утвержденной постановлением Кабинета Министров Украины от 9 октября 2020 № 1109. В них отмечается:

“Отнесение объектов к объектам критической инфраструктуры является обязательным условием для формирования целостной системы защиты критической инфраструктуры, в частности в контексте защиты ее от угроз в киберпространстве, учитывая роль информационных технологий в процессах обеспечения функционирования современных инфраструктурных объектов.

С учетом потребностей национальной безопасности и необходимости внедрения системного подхода к решению задач по защите инфраструктурных объектов от угроз на общегосударственном уровне выработки критериев и определения порядка отнесения объектов к объектам критической инфраструктуры является первым шагом на пути создания целостной системы защиты критической инфраструктуры”.

Для оценки критичности формируется рабочая группа, которая будет оценивать объекты, выставлять им баллы, а затем по формуле определять критичность.

В документе сказано:

“1. Категория объекта критической инфраструктуры определяется по следующей процедуре:

1) рабочая группа идентифицирует все объекты критической инфраструктуры своего сектора (подсектора) критической инфраструктуры согласно Порядку;

2) рабочая группа в соответствии с Порядком для каждого объекта своего сектора (подсектора) критической инфраструктуры определяет, какие основные услуги предоставляет этот объект;

3) рабочая группа вместе с оператором основных услуг проводит оценку критичности объекта критической инфраструктуры, используя секторальные и межсекторальные критерии определения уровня негативного воздействия, приведены в приложениях 1 и 2 к Методике, которые учитывают:

уровень негативного воздействия на предоставление основных услуг в случае уничтожения, повреждения или нарушения функционирования объекта критической инфраструктуры;

социальную значимость объекта критической инфраструктуры;

общественную значимость объекта критической инфраструктуры;

экономическую значимость объекта критической инфраструктуры;

наличие взаимосвязей между объектами критической инфраструктуры;

значимость объекта критической инфраструктуры для обеспечения национальной безопасности и обороноспособности страны”.

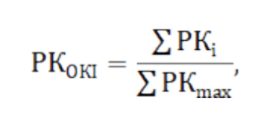

Все баллы, полученные при оценке объекта критической инфраструктуры, суммируются согласно формам, приведенным в приложениях 1 и 2 к Методике. Затем рассчитывается обобщенная нормированная оценка уровня критичности по следующей формуле:

где:

РКОКІ — обобщенная нормированная оценка уровня критичности объекта критической инфраструктуры;

РКі- сумма баллов, которые получил объект критической инфраструктуры по всем критериям критичности (приложения 1 и 2 к Методике)

РКmax — максимальная возможная сумма баллов (рассчитывается, исходя из того, что объект получает максимальные баллы по всем критериям оценки уровня негативного воздействия).

Решение по категории критичности объекта критической инфраструктуры принимается на основе обобщенной нормированной оценки уровня критичности объекта критической инфраструктуры в соответствии со следующими правилами:

- I категория критичности, если 0,8 < РКОКІ ≤ 1;

- II категория критичности, если 0,63 < РКОКІ ≤ 0,8;

- III категории критичности, если 0,37 < РКОКІ ≤ 0,63;

- ІV категория критичности, если 0,2 < РКОКІ ≤ 0,37;

- объект не является критическим, если РКОКІ ≤ 0,2.

Искренне надеемся, что будущая столь скрупулезная работа действительно поможет в защите инфраструктуры операторов и провайдеров от кибератак, а не превратится в очередной сизифов труд.